跨链桥安全危机全景解析:从28亿美元损失哈希游戏- 哈希游戏官方网站- APP下载看Web3基础设施的致命缺陷

2025-08-12哈希游戏,哈希游戏官方网站,哈希游戏APP下载

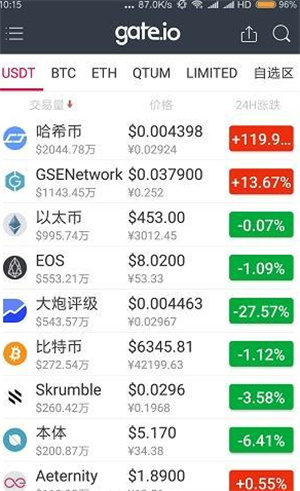

利用伪造的证明,攻击者分两次提取了各100万BNB,总计200万BNB(约5.7亿美元),资金被转移到地址0x489A8756C18C0b8B24EC2a2b9FF3D4d447F79BEc。Binance在发现攻击后采取了史无前例的应对措施:联系所有26个验证节点,暂停整个BSC网络约9小时,这在区块链历史上极为罕见。通过快速响应,Binance成功冻结了约4.6亿美元的被盗资金,实际损失控制在约1.1亿美元。

Nomad采用乐观验证机制,通过信任根(Trusted Root)系统验证跨链消息。每个有效的跨链消息都会更新信任根,而无效消息则被标记为不可信。在一次例行协议升级中,开发团队犯了一个看似微不足道但后果灾难性的错误:将可信根值设置为0x00。问题在于,0x00恰好也是不可信根的默认值,这意味着系统无法区分有效和无效的消息,所有消息都被自动标记为已验证。

2022年8月1日,一名用户(后来被证实为攻击者)发现了一个异常现象:从Moonbeam向桥发送0.01 WBTC,却从Ethereum端接收了100 WBTC。这个1:10000的兑换比例立即暴露了系统的严重漏洞。一旦第一笔成功的攻击交易被发现,情况迅速失控。首先是理解漏洞原理的技术人员开始手动构造攻击交易,接着其他用户发现只需复制成功交易并修改接收地址即可获利,最后MEV(最大可提取价值)机器人也加入进来,自动化执行类似交易。

私钥管理缺陷是所有案例中最为突出的问题,占据了约55%的攻击成功因素。无论是Ronin Bridge的社会工程学攻击、Harmony Horizon的密钥破解,还是Orbit Chain的系统性泄露,都指向了同一个核心问题:当前的多签架构过度依赖于人为操作和中心化的密钥管理系统。验证节点私钥往往集中存储或由同一团队管理,多签门槛设置普遍过低(如2-of-5、7-of-10等),缺乏有效的密钥轮换机制,而且对社会工程学攻击的防护明显不足。这些问题的根源在于传统多签方案虽然在一定程度上分散了风险,但仍然无法完全消除人为因素的影响,特别是在需要快速响应的跨链场景中,往往为了运营效率而在安全性上做出妥协。

智能合约验证漏洞占据了约30%的攻击成功因素,Wormhole和Binance Bridge的案例都属于这一类型。这类漏洞的特征包括签名验证逻辑存在绕过可能性、输入验证不充分允许恶意数据注入、使用废弃或存在已知风险的函数,以及第三方库集成带来的风险。跨链桥需要处理多种区块链的不同签名算法、数据格式和共识机制,这种异构性大大增加了出现逻辑漏洞的可能性。而且,跨链协议的复杂性使得全面的安全审计变得极其困难,一些边缘情况往往被忽视,直到被攻击者发现和利用。

面对严峻的安全形势,行业正在探索多种技术解决方案。零知识证明桥梁利用ZK-SNARKs/STARKs技术实现免信任验证,能够从根本上消除对中心化验证节点的依赖。多方计算(MPC)架构通过私钥分片存储和分布式签名,大幅提高单点攻击的门槛。形式化验证采用数学方法证明智能合约逻辑的正确性,能够在代码层面杜绝验证绕过的可能性。实时监控与自动暂停系统则通过AI驱动的异常交易检测和自动化应急响应机制,大大缩短攻击发现和响应时间。

真正的解决方案需要从技术、治理和经济三个层面同时入手。在技术层面,必须采用密码学方法彻底消除对人为信任的依赖,通过形式化验证确保代码逻辑的数学正确性,建立多层防护体系而非依赖单一安全机制。在治理层面,需要建立行业统一的安全标准和最佳实践,推动监管机构制定针对性的合规框架,加强跨项目的安全信息共享与协作。在经济层面,应该设计更合理的经济激励机制,建立行业级的安全保险和补偿基金,提高攻击成本并降低攻击收益。